კიბერუსაფრთხოება

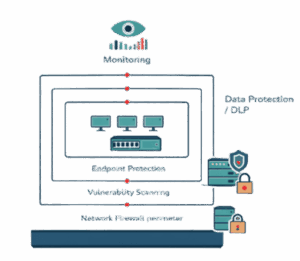

ინფრასტრუქტურის დაცვა: საბოლოო მოწყობილობები, დაუცველობები, მონაცემები, ქსელის პერიმეტრი

მიმართულების შესახებ

ვახორციელებთ გადაწყვეტილებებს IT ინფრასტრუქტურის დასაცავად: დაუცველობის სკანირება, სამუშაო სადგურებისა და სერვერების დაცვა, მობილური მოწყობილობების კონტროლი, მონაცემთა გაჟონვის პრევენცია, ქსელთაშორისი ეკრანების კონფიგურაცია.

კლასიკური ანტივირუსი ვერ ხედავს მიზნობრივ შეტევებს, ნულოვანი დღის საფრთხეებს და თანამშრომლების მიერ გამოწვეულ გაჟონვებს. თანამედროვე დაცვა მოითხოვს კომპლექსურ მიდგომას: სუსტი წერტილების გამოვლენა შეტევამდე, სისტემების ქცევის მონიტორინგი, მონაცემების კონტროლი ყველა დონეზე.

2024 წელს ძალაში შევიდა საქართველოს კანონი პერსონალური მონაცემების დაცვის შესახებ, რომელმაც კიბერუსაფრთხოება აქცია არა არჩევანად, არამედ იურიდიულ აუცილებლობად იმ კომპანიებისთვის, რომლებიც მუშაობენ პერსონალურ მონაცემებთან.

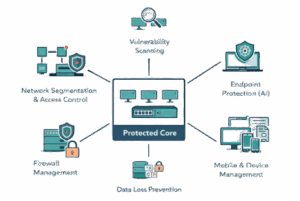

გადაწყვეტილებები

- დაუცველობის სკანირება და უსაფრთხოების აუდიტი (Tenable)

- ბოლო წერტილების დაცვა ხელოვნური ინტელექტის გამოყენებით (SentinelOne)

- მობილური მოწყობილობებისა და ლეპტოპების მართვა (BlackBerry UEM)

- მონაცემთა გაჟონვის პრევენცია და ინფორმაციის კლასიფიკაცია (Fortra)

- ქსელთაშორისი ეკრანების კონფიგურაცია და ადმინისტრირება

- ქსელის სეგმენტაცია და წვდომის კონტროლი

ტექნოლოგიური პარტნიორი — საერთაშორისო დისტრიბუტორი BAKOTECH. ეს იძლევა გადაწყვეტილებების ტესტირების (PoC), სწავლებისა და ტექნიკური მხარდაჭერის შესაძლებლობას.

რა ამოცანებისთვის

- ვირუსებისგან დამცავი და მიზნობრივი თავდასხმებისგან დაცვა

- დაუცველობების გამოვლენა მანამ, სანამ მათ ბოროტმოქმედები აღმოაჩენენ

- თანამშრომლების მოწყობილობების კონტროლი (BYOD, კორპორატიული ლეპტოპები)

- კონფიდენციალური მონაცემების გაჟონვის პრევენცია (DLP)

- საქართველოს კანონის „პერსონალურ მონაცემთა დაცვის შესახებ“ 2024 წლის მოთხოვნებთან შესაბამისობა

- დაცული ქსელის პერიმეტრის აგება

როგორ ვმუშაობ

აუდიტით ვიწყებთ. ვასკანირებთ ინფრასტრუქტურას, ვაიდენტიფიცირებთ მოწყვლადობებს, ვაფასებთ რისკებს. თქვენ იღებთ ანგარიშს პრობლემების პრიორიტეტული სიით. Innocom-ის პრაქტიკის თანახმად, ძირითადი სკანირებაც კი ავლენს კრიტიკულ მოწყვლადობებს ინფრასტრუქტურის 80%-ში, რომელსაც აუდიტი არ გაუვლია.

ვარჩევთ გადაწყვეტილებებს ამოცანებისა და ბიუჯეტის მიხედვით. არ ვყიდით „ყველაფერს ერთდროულად“, არამედ პირველ რიგში ვხურავთ კრიტიკულ რისკებს.

ვეხმარებით ექსპლუატაციაში. ვასწავლით პერსონალს, ვარეგულირებთ შეტყობინებებს, საჭიროების შემთხვევაში ვიღებთ ტექნიკურ თანხლებას.

დაკავშირებული სერვისები

კიბერუსაფრთხოება მუშაობს სწორად კონფიგურირებულ ქსელურ აღჭურვილობასთან და დაცულ სერვერულ ინფრასტრუქტურასთან ერთად.

კომპლექსური დაცვისთვის გირჩევთ განიხილოთ IT-აუთსორსინგი სისტემების რეგულარული მონიტორინგითა და განახლებით.

განვიხილოთ ამოცანა →

აღწერეთ, რა უნდა გაკეთდეს, ჩვენ შემოგთავაზებთ გადაწყვეტას და გეტყვით ვადებს.